BLog ini tIDaK D'pErGuNAKan buAt hAl" yANG gA BNEer.... niAT Gw BKin blOg hACKer uNTuk nGAhaCk ChiETTER yaNG bErmaIN GAme aTAU SEjENISNya... n Ga AdHA SAma seKALIE kEjAILAN... KloE adha yaNG MeNGUNAKan bLog INI jail slaah UntUK dIUGUnakan Gw Acak2 faCEbook lOE s'mua... pAztI PuNYa fACeBOOOK kaaan all... jadILAH HAckEr sEjaTI... oKEy.. sElamEt mEnCOBA UntUK KeBAIKAN...^^ HeheHEHE.......

Minggu, 28 November 2010

Selasa, 23 November 2010

hacker bobol facebook

Hacker semakin meresahkan facebook saja.Karena akhir-akhir ini banyak orang yang membicarakan atau bahkan ingin mencoba sesuatu yang disebut hacking facebook orang.Entah cara apa yang mereka lakukan,tapi tujuan mereka sama yaitu mencuri facebook orang lain.Kalo dipikir buat apa kita mencuri facebook orang lain?Toh kalo mereka kena hack khan masih bisa buat account facebook yang baru.Dari sekian banyak orang yang saya jumpai,mereka ingin nyuri(hacking) facebook sang pacar.Jelas tujuannya mereka ingin tahu apa yang dilakukan pacarnya di dalam facebook itu?Berarti dengan adanya facebook bisa buat orang berubah?Berupah dalam hal apa ne?Udah ga usah dibahas masalah ini,khan kita ingin membahas cara yang dilakukan hacker untuk mencuri facebook

Tentunya banyak sekali ya cara yang dilakukan para hacker tersebut,disini saya akan memberikan sedikit gambaran cara yang dilakukan para hacker

1.Dengan fake login

Bagi sebagian orang kata "fake login" sudah tidak asing lagi seiring pesatnya petumbuhan facebook.Kenapa begitu?Tanya kenapa.....

Dengan fake login seorang hacker berusaha membuat halaman atau replika situs yang mereka jadikan target sasarannya.Dalam hal ini tentu saja facebook.Fake login bisa diciptakan seorang hacker dengan mengolah "script atau html" menjadi satu kesatuan yang tentunya menggunakan bahasa mesin.Tentunya kita harus paham dengan apa itu script dan html

2.Dengan keylogger

Keylogger ini semacam software yang dipasang/di instal dalam komputer.Cara kerja keyloger adalah mencatat atau menyimpan semua aktifitas yang dilakukan di atas keyboard.Entah apa saja yang orang lakukan diatas keyboard(mengetik) semua akan tersimpan dengan "keylogget" itu.Dimana bisa dipasang keylogger itu?Dimana saja yang penting komputernya hidup hehehe.Kebanyakan keylogger dipasang di warnet.

3.Dengan email

Cara yang satu ini ada kaitannya dengan cara nomer satu.Si hacker akan melakukan apa yang namanya "mengirim email notifikasi" yang berupa link.Jika kita klik link itu contohnya kita dapat email tersebut yang ada kaitannya dengan facebook.Kita klik link yang ada di email kita,memang kita akan dibawa ke halaman facebook.Seolah olah seperti halaman facebook asli,tapi sebenarnya itu adalah salah satu proses fake login(halaman palsu).Hal yang perlu diperhatikan jika kita mendapat email seperti itu adalah pas kita dapat email apa sebelumnya kita melakukan aktifitas di facebook yang intinya kita merubah password atau apa saja yang kaitannya ama privasi.Lihat link yang ada di kolom bar komputer kita,apakah alamatnya http://facebook.com atau ada embel-embel dibelakang tulisan .com

4.Yang paling gokil

Cara ini bisa dibilang salah satu cara orang strees.Kenapa?Jika seorang hacker mencuri facebook dengan bermain script dan otak mereka kali ini kita hanya memainkan "mata kita" untuk melakukan aksi hacking itu.Lalu bagaimana caranya?Begini,tentukan dulu korban kita.Kalau sudah dapet siapa orangnya,nah ikutin deh orang itu kalo pergi ke warnet.Pas di login di facebook,saat itu aksi kita mulai.Yap pelototin tuh tangan orang itu untuk mendapatkan passwordnya hheheh.

Nah udah sedikit paham khan dengan cara yang dilakukan para hacker pada umumnya.Jelas lah hacking itu sangat susah,jadi ngapain kita melakukanhacking untuk mencuri password facebook orang

Related Posts :

Tentunya banyak sekali ya cara yang dilakukan para hacker tersebut,disini saya akan memberikan sedikit gambaran cara yang dilakukan para hacker

1.Dengan fake login

Bagi sebagian orang kata "fake login" sudah tidak asing lagi seiring pesatnya petumbuhan facebook.Kenapa begitu?Tanya kenapa.....

Dengan fake login seorang hacker berusaha membuat halaman atau replika situs yang mereka jadikan target sasarannya.Dalam hal ini tentu saja facebook.Fake login bisa diciptakan seorang hacker dengan mengolah "script atau html" menjadi satu kesatuan yang tentunya menggunakan bahasa mesin.Tentunya kita harus paham dengan apa itu script dan html

2.Dengan keylogger

Keylogger ini semacam software yang dipasang/di instal dalam komputer.Cara kerja keyloger adalah mencatat atau menyimpan semua aktifitas yang dilakukan di atas keyboard.Entah apa saja yang orang lakukan diatas keyboard(mengetik) semua akan tersimpan dengan "keylogget" itu.Dimana bisa dipasang keylogger itu?Dimana saja yang penting komputernya hidup hehehe.Kebanyakan keylogger dipasang di warnet.

3.Dengan email

Cara yang satu ini ada kaitannya dengan cara nomer satu.Si hacker akan melakukan apa yang namanya "mengirim email notifikasi" yang berupa link.Jika kita klik link itu contohnya kita dapat email tersebut yang ada kaitannya dengan facebook.Kita klik link yang ada di email kita,memang kita akan dibawa ke halaman facebook.Seolah olah seperti halaman facebook asli,tapi sebenarnya itu adalah salah satu proses fake login(halaman palsu).Hal yang perlu diperhatikan jika kita mendapat email seperti itu adalah pas kita dapat email apa sebelumnya kita melakukan aktifitas di facebook yang intinya kita merubah password atau apa saja yang kaitannya ama privasi.Lihat link yang ada di kolom bar komputer kita,apakah alamatnya http://facebook.com atau ada embel-embel dibelakang tulisan .com

4.Yang paling gokil

Cara ini bisa dibilang salah satu cara orang strees.Kenapa?Jika seorang hacker mencuri facebook dengan bermain script dan otak mereka kali ini kita hanya memainkan "mata kita" untuk melakukan aksi hacking itu.Lalu bagaimana caranya?Begini,tentukan dulu korban kita.Kalau sudah dapet siapa orangnya,nah ikutin deh orang itu kalo pergi ke warnet.Pas di login di facebook,saat itu aksi kita mulai.Yap pelototin tuh tangan orang itu untuk mendapatkan passwordnya hheheh.

Nah udah sedikit paham khan dengan cara yang dilakukan para hacker pada umumnya.Jelas lah hacking itu sangat susah,jadi ngapain kita melakukan

Related Posts :

Senin, 22 November 2010

hACKEr pEmula

Anda seorang hacker ? Atau anda bukan seorang hacker tetapi pingin menjadi hacker / cracker

dengan belajar cara menjadi seorang hacker yang bercita-cita menghacking website-website ternama / terkenal, atau ingin belajar membobol account bank. mencuri identitas kartu kredit / credit card, memporakporandakan blog / website milik

yahoo,google,microsoft,symantec,dll ? Tampaknya tidak perlu sampai berpikir terlalu muluk-muluk untuk menjadi pemenang, anda cukup bisa menghacking search engine, dan banyak teknik-teknik / ilmu hitam utk menghack search engine…

Sangat mudah sekali, dan banyak sekali website-website personal yang mengajarkan teknik itu, selain bebas dari masalah kriminal (karena hack search engine tidak sama dengan hacking tradisional), belajar menghacking google,yahoo,msn,dll juga sangat mengasyikkan, anda cukup mempelajari program seperti php atau perl ataupun asp, tidak perlu sampai belajar assembly atau c ataupun bahasa programming c++.

Salah satu teknik yang paling berbahaya adalah cloaking page, dimana anda bisa membuat search engine menjadi takluk kepada anda.

Jika teknik cloaking pages ini anda terapkan dan anda kombinasikan dengan sedikit potongan bahasa HTML alias kolaborasi sensasional yang mantap,

dengan memberikan sedikit META TAG noarchive, wow.. saya tidak bisa membayangkan bagaimana google akan bertekuklutut terhadap anda.

Saya sendiri pernah menerapkannya saat parked domain, dan memang sangat berbahaya sekali, revenue saya dari parked domain bisa mencapai 10 euro tiap domain,

coba bayangkan kalau anda mempunyai 50 domain ? Amazing..

Tetapi sekali lagi, saya tidak sarankan anda menjadi seorang penjahat, tetapi mungkin ini sedikit gambaran bagaimana menghack system jaringan tidak sama dengan hacking search engine.

dengan belajar cara menjadi seorang hacker yang bercita-cita menghacking website-website ternama / terkenal, atau ingin belajar membobol account bank. mencuri identitas kartu kredit / credit card, memporakporandakan blog / website milik

yahoo,google,microsoft,symantec,dll ? Tampaknya tidak perlu sampai berpikir terlalu muluk-muluk untuk menjadi pemenang, anda cukup bisa menghacking search engine, dan banyak teknik-teknik / ilmu hitam utk menghack search engine…

Sangat mudah sekali, dan banyak sekali website-website personal yang mengajarkan teknik itu, selain bebas dari masalah kriminal (karena hack search engine tidak sama dengan hacking tradisional), belajar menghacking google,yahoo,msn,dll juga sangat mengasyikkan, anda cukup mempelajari program seperti php atau perl ataupun asp, tidak perlu sampai belajar assembly atau c ataupun bahasa programming c++.

Salah satu teknik yang paling berbahaya adalah cloaking page, dimana anda bisa membuat search engine menjadi takluk kepada anda.

Jika teknik cloaking pages ini anda terapkan dan anda kombinasikan dengan sedikit potongan bahasa HTML alias kolaborasi sensasional yang mantap,

dengan memberikan sedikit META TAG noarchive, wow.. saya tidak bisa membayangkan bagaimana google akan bertekuklutut terhadap anda.

Saya sendiri pernah menerapkannya saat parked domain, dan memang sangat berbahaya sekali, revenue saya dari parked domain bisa mencapai 10 euro tiap domain,

coba bayangkan kalau anda mempunyai 50 domain ? Amazing..

Tetapi sekali lagi, saya tidak sarankan anda menjadi seorang penjahat, tetapi mungkin ini sedikit gambaran bagaimana menghack system jaringan tidak sama dengan hacking search engine.

Lainnya

- February 4, 2010 -- [GAMBAR] (Iklan) Billboard di Bis Yang Gokil dan Kocak Abis (3)

- May 19, 2010 -- [FOTO] 10 Wanita Bermata Indah (1)

- July 27, 2010 -- Olahraga Ski Di Tanah (0)

- October 5, 2007 -- Video Musik Rihanna yang Cantik dan Manis (0)

- December 6, 2008 -- Phoload Download Utility untuk Telepon Genggam (0)

- March 25, 2010 -- Bar Penuh Tulang di Swiss (0)

- September 28, 2009 -- [FOTO] Ini dia Wanita Operasi Plastik Wajah Tambah (TIDAK) Cantik!! (0)

hAcKINg pEmula

Artikel ini ditujukan bagi pemula, dan disusun oleh pemula. Ditulis untuk pengetahuan semata. Untuk temen2 yg udah ahli, sok aja dilewat, tapi dibaca juga gpp....

Apa sebenarnya hacking itu? klo menurut pengertian gue, hacking adalah ngoprek. Yup, hacking adalah ngoprek, mempelajari sesuatu dengan keingintahuan (curiosity) yg tinggi, ngutak atik sesuatu, 'ngudek-ngudek' sampai ke 'jeroannya'. Sesuatunya apa dong? ya terserah... bisa komputer, mobil, motor, mesin. Tapi masalahnya ada ngga ya hacker mobil, hacker motor, atau hacker pesawat terbang?? hehe... Walaupun saat ini hacking identik dengan 'bobol-membobol', tapi gue kurang setuju klo cuman bobol server orang doang!. Ada yang bilang 'Hacking is Art', trus dimana letak seninya dong? Mau tau pengertian hacking sebenarnya, coba baca artikel sebelumnya (How to Become A Hacker). Di situ dijelasin bahwa hacker berkaitan dengan kemahiran teknis serta kegemaran menyelesaikan masalah dan mengatasi keterbatasan. Contoh hacker pada saat ini yang sering-sering disebut adalah Linus Torvald (tau ngga? itu lho yang menciptakan Linux). Apa dia tukang bobol? belum tentu kan....

Pada artikel ini, gue pengen membagi pengalaman mengenai Hacking, walaupun sampai saat ini gue belum pernah nge-Hack ke server orang. Salah satu cara untuk mencoba simulasi Hack yaitu H3cky0uRs3lf! Buat komputer kita sebagai server (sekaligus belajar konfigurasi server) trus install program yg dibutuhkan. Misalnya klo mo Web Hacking, coba install Apache atau IIS. Atau kita sesuaikan dengan exploit yang udah kita dapet. Tapi lebih baik install Linux atau FreeBSD dulu di komputer pribadi, trus konfigurasi sebagai server, lalu simulasi Hack, setelah itu baru Hack Betulan... Apalagi klo di kost ada jaringan.

Pro dan Kontra Hacking

| Pro | Kontra | |

| Etika Hacking | Semua informasi adalah free | Jika semua informasi adalah free, maka tidak ada ladi privacy |

| Aspek Security | Intrusion adalah ilustrasi kelemahan sistem | Tidak perlu menjadi pencuri untuk menunjukkan pintu yang tidak terkunci |

| Idle Machines | Hacking hanya pada idle machines | idle machines milik siapa ? |

| science education | hanya membobol tapi tidak merusak | "hacker wannabe" berpotensi sangat besar untuk merusak |

Okeh, sekarang waktunya melakukan aksi...

1. Fase Persiapan

~ Mengumpulkan informasi sebanyak-banyaknya

- Secara Aktif : - portscanning

- network mapping

- OS Detection

- application fingerprinting

Semua itu bisa dilakukan menggunakan toolz tambahan seperti nmap atau netcat

- Secara Pasif : - mailing-list (jasakom, newbie_hacker, hackelink, dsb)

- via internet registries (informasi domain, IP Addres)

- Website yang menjadi terget

2. Fase Eksekusi

~ Setelah mendapatkan informasi, biasanya akan didapatkan informasi mengenai OS yg digunakan, serta port yang terbuka dengan daemon yg sedang berjalan. Selanjutnya mencari informasi mengenai vulnerability holes (celah kelemahan suatu program) dan dimanfaatkan menggunakan exploit (packetstromsecurity.org, milis bugtraq, atau mencari lewat #IRC).

~ Mengekspolitasi Vulnerability Holes

- compile eksploit -> local host -> $gcc -o exploit exploit.c

$./exploit

# hostname (# tanda mendapatkan akses root)

remote host -> $gcc -o exploit exploit.c

$./exploit -t www.terget.com

# (klo beruntung mendapatkan akes root)

~ Brute Force

- Secara berulang melakukan percobaan otentifikasi.

- Menebak username dan password.

- Cracking password file

~ Social Engineering

- Memperdayai user untuk memeberi tahu Username dan password

- Intinya ngibulin user....

3. Fase Setelah Eksekusi

~ Menginstall backdoor, trojans, dan rootkit

~ Menghapus jejak dengan memodifikasi file log agar tidak dicurigai admin

~ Menyalin /etc/passwd atau /etc/shadow/passwd

Nah, intinya seh cara masuk ke server seseorang seperti fase diatas. Mencari informasi, temukan exploit, dan tinggalkan backdoor. Cuma masalahnya hacking bukanlah segampang cara-cara diatas. Itu hanyalah teori, banyak hal yang harus diperhatikan jika ingin mempraketekkan hacking ke server seseorang. Jangan sekali-kali mencoba2 hacking ke server orang tanpa memperhatikan anonimitas (apalagi klo connectnya lewat komputer pribadi tanpa menggunakan proxy). Ntar klo ketahuan bisa repot. Saran gue, cobalah pada mesin localhost dulu (komuter pribadi), klo terhubung ke LAN lebih bagus. Sediakan server yang khusus buat dioprek. Selanjutnya terserah anda.........

Referensi :

-Hacking and Defense, Jim Geovedi, negative@magnesium.net

-Network Defense, Jim Geovedi, negative@magnesium.net

SisteM Blngan dESimal

Sistem bilangan desimal adalah sistem bilangan yang menggunakan 10 macam angka dari 0,1, sampai 9. Setelah angka 9, angka berikutnya adalah 1 0, 1 1, dan seterusnya (posisi di angka 9 diganti dengan angka 0, 1, 2, .. 9 lagi, tetapi angka di depannya dinaikkan menjadi 1). Sistem bilangan desimal sering dikenal sebagai sistem bilangan berbasis 10, karena tiap angka desimal menggunakan basis (radix) 10, seperti yang terlihat dalam contoh berikut:

- angka desimal 123 = 1*102 + 2*101 + 3*100

| Desimal | Biner (8 bit) | Oktal | Heksadesimal |

|---|---|---|---|

| 0 | 0000 0000 | 000 | 00 |

| 1 | 0000 0001 | 001 | 01 |

| 2 | 0000 0010 | 002 | 02 |

| 3 | 0000 0011 | 003 | 03 |

| 4 | 0000 0100 | 004 | 04 |

| 5 | 0000 0101 | 005 | 05 |

| 6 | 0000 0110 | 006 | 06 |

| 7 | 0000 0111 | 007 | 07 |

| 8 | 0000 1000 | 010 | 08 |

| 9 | 0000 1001 | 011 | 09 |

| 10 | 0000 1010 | 012 | 0A |

| 11 | 0000 1011 | 013 | 0B |

| 12 | 0000 1100 | 014 | 0C |

| 13 | 0000 1101 | 015 | 0D |

| 14 | 0000 1110 | 016 | 0E |

| 15 | 0000 1111 | 017 | 0F |

| 16 | 0001 0000 | 020 | 10 |

Bahasa rAkitAN

Bahasa rakitan (bahasa Inggris: assembly language) adalah bahasa pemrograman komputer tingkat rendah. Bahasa rakitan merupakan notasi untuk bahasa mesin yang dapat dibaca oleh manusia dan berbeda-beda tergantung dari arsitektur komputer yang digunakan. Bahasa mesin adalah pola bit-bit (serangkaian nomor-nomor biner) tertentu yang merupakan kode operasi mesin. Bahasa mesin dibuat lebih mudah dibaca dan ditulis dengan cara mengganti pola bit-bit menjadi julukan-julukan yang disebut mnemonics.

Berbeda dengan bahasa pemrograman tingkat tinggi, bahasa rakitan biasanya memiliki hubungan 1-1 dengan instruksi bahasa mesin. Misalnya, tiap julukan (mnemonic) yang ditulis di program dengan bahasa rakitan akan diterjemahkan menjadi tepat satu kode operasi yang dapat dimengerti langsung oleh komputer. Pada bahasa tingkat tinggi, satu perintah dapat diterjemahkan menjadi beberapa kode operasi dalam bahasa mesin. Proses pengubahan bahasa rakitan ke bahasa mesin dilakukan oleh assembler, dan proses balikannya dilakukan oleh disassembler.

Setiap arsitektur komputer memiliki bahasa mesin yang berbeda-beda sehingga bahasa rakitannya pun berbeda-beda.

Berikut merupakan contoh bahasa rakitan:

yang berarti pindahkan (mov = move) nilai heksadesimal 61 (= 97 dalam desimal) ke register prosesor bernama "al". Adalah lebih mudah mengingat ini dari bahasa mesin:

Berbeda dengan bahasa pemrograman tingkat tinggi, bahasa rakitan biasanya memiliki hubungan 1-1 dengan instruksi bahasa mesin. Misalnya, tiap julukan (mnemonic) yang ditulis di program dengan bahasa rakitan akan diterjemahkan menjadi tepat satu kode operasi yang dapat dimengerti langsung oleh komputer. Pada bahasa tingkat tinggi, satu perintah dapat diterjemahkan menjadi beberapa kode operasi dalam bahasa mesin. Proses pengubahan bahasa rakitan ke bahasa mesin dilakukan oleh assembler, dan proses balikannya dilakukan oleh disassembler.

Setiap arsitektur komputer memiliki bahasa mesin yang berbeda-beda sehingga bahasa rakitannya pun berbeda-beda.

Berikut merupakan contoh bahasa rakitan:

mov al, 0x61

10110000 01100001

BahaSA PeMRogRaman

Bahasa pemrograman, atau sering diistilahkan juga dengan bahasa komputer, adalah teknik komando/instruksi standar untuk memerintah komputer. Bahasa pemrograman ini merupakan suatu himpunan dari aturan sintaks dan semantik yang dipakai untuk mendefinisikan program komputer. Bahasa ini memungkinkan seorang programmer dapat menentukan secara persis data mana yang akan diolah oleh komputer, bagaimana data ini akan disimpan/diteruskan, dan jenis langkah apa secara persis yang akan diambil dalam berbagai situasi.

Menurut tingkat kedekatannya dengan mesin komputer, bahasa pemrograman terdiri dari:

Menurut tingkat kedekatannya dengan mesin komputer, bahasa pemrograman terdiri dari:

- Bahasa Mesin, yaitu memberikan perintah kepada komputer dengan memakai kode bahasa biner, contohnya 01100101100110

- Bahasa Tingkat Rendah, atau dikenal dengan istilah bahasa rakitan (bah.Inggris Assembly), yaitu memberikan perintah kepada komputer dengan memakai kode-kode singkat (kode mnemonic), contohnya MOV, SUB, CMP, JMP, JGE, JL, LOOP, dsb.

- Bahasa Tingkat Menengah, yaitu bahasa komputer yang memakai campuran instruksi dalam kata-kata bahasa manusia (lihat contoh Bahasa Tingkat Tinggi di bawah) dan instruksi yang bersifat simbolik, contohnya {, }, ?, <<, >>, &&, ||, dsb.

- Bahasa Tingkat Tinggi, yaitu bahasa komputer yang memakai instruksi berasal dari unsur kata-kata bahasa manusia, contohnya begin, end, if, for, while, and, or, dsb.

[sunting] Daftar Bahasa Pemrograman

Berikut ini adalah daftar bahasa pemrograman komputer:- ABC

- Ada

- ALGOL

- Applescript

- Assembly

- BASIC:

- Batch (MS-DOS)

- COBOL

- UNIX shell script:

- Bourne shell (sh) script

- Bourne-Again shell (bash) script

- Korn shell (ksh) script

- C shell (csh) script

- C:

- ColdFusion

- dBase dkk.:

- Eiffel

- Fortran

- Go

- Haskell

- Java

- Lisp

- Logo

- Pascal

- Perl

- Prolog

- Python

- PHP

- Pike

- R

- REXX

- REBOL

- RPG

- Ruby

- Simula

- Smalltalk

- Scheme

- SQL

Minggu, 21 November 2010

Hack Website? Keciiiiil…kan ada Havij

Lansung saja..mau hack website tapi belum punya kemampuan SQL Injection?..ga usah khawatir ada cara yang insatan

Havij SQL Injection Tool !

Silahkan download Havij 1.13 di sini

Cara pakai nya gampang banget..tinggal url target dan biarkan sisanya Havij yang beresin . Havij akan dengan cepat melakuakn injeksi SQL ke website target. Jika berhasil hasil akhirnya adalah username dan password user website target. Seperti diperlihatkan pada gambar dibawah :

. Havij akan dengan cepat melakuakn injeksi SQL ke website target. Jika berhasil hasil akhirnya adalah username dan password user website target. Seperti diperlihatkan pada gambar dibawah :

Jika tidak berhasil berarti website target tidak vuln SQLi.

Umumnya password yang keluar masih dalam bentuk hash, biasanya hash md5. Hash ini perlu di crack terlebih dahulu. Paling umum adalah dengan menggunakan metode library dan bruteforce. Bisa dengan menggunakan tool seperti Insidepro atau Cain Abel.

Tapi kalo mau yang instan juga bisa crack online di sini

Gampang bukan?

Selamat mencoba..

hmmm..tetep..Jadikanlah ini sebagai pembelajaran bukan untuk berbuat keburukan.

Havij SQL Injection Tool !

Silahkan download Havij 1.13 di sini

Cara pakai nya gampang banget..tinggal url target dan biarkan sisanya Havij yang beresin

Jika tidak berhasil berarti website target tidak vuln SQLi.

Umumnya password yang keluar masih dalam bentuk hash, biasanya hash md5. Hash ini perlu di crack terlebih dahulu. Paling umum adalah dengan menggunakan metode library dan bruteforce. Bisa dengan menggunakan tool seperti Insidepro atau Cain Abel.

Tapi kalo mau yang instan juga bisa crack online di sini

Gampang bukan?

Selamat mencoba..

hmmm..tetep..Jadikanlah ini sebagai pembelajaran bukan untuk berbuat keburukan.

hackers and crakers

Banyak dari kita beranggapan bahwa hacker itu jahat, hacker suka membobol ATM, membobol computer, membobol security , mencuri password atau pun bertindak yang merugikan orang lain. Sekarang anggapan seperti itu sebaiknya sobat-sobat hilangkan karena hacker itu tidak sejahat yang di bayangkan, bahkan tidak jahat sama sekali.

Hacker adalah sekumpulan atau beberapa kelompok yang memiliki tujuan untuk mengembangkan ilmu pengengetahuan dan sharing informasi bebas tanpa batas dan gratis. Hacker adalah seseorang yang ingin mengetahui secara mendalam mengenai kerja suatu system, komputer, atau jaringan komputer. Mereka terdiri dari para programer yang ahli jaringan dan karena mereka jugalah Internet tercipta sehingga kita bisa menikmatinya dan membuat kita lebih mudah mencari ilmu, sharing pengetahuan, dll. Internet sendiri di ciptakan lewat pengembangan sistem operasi UNIX.

Istilah Hacker lahir sekitar tahun 1959 dari MIT(Massacusetts Institute of Technology), sebuah universitas di Amerika yang terdiri dari orang-orang cerdas namun cenderung tidak mempercayai adanya Tuhan (Atheis). Saat itulah semua berawal, dari sebuah ruangan baru, “EAM room” pada Building 26 MIT, sebuah tempat yang merupakan nenek moyang dari “dunia baru” yang kini kita kenal, tempat nenek moyang sebuah mesin yang kini kita sebut sebagai “komputer”, mesin yang mampu membawa kita menuju kelebihbaikan dengan kebebasan informasi, dunia para Hacker sejati.

Sehebat apapun hacker tidak akan di hargai oleh hacker lain jika dirinya hanya mendapatkan ilmu dari hacker lain tanpa mau berusaha sendiri mencari ilmu. Para Hacker selalu bekerjasama secara sukarela menyelesaikan masalah dan membangun sesuatu. Mereka selalu berbagi informasi, memberi jawaban serta berlomba-lomba untuk berbuat yang terbaik agar dihormati di lingkungannya. Mereka tidak pernah berhenti belajar untuk menjadi ahli dan sangat anti untuk melakukan sesuatu berulang-ulang dan membosankan. Mereka berpedoman pada kata-kata bijak : “Untuk mengikuti jalan – pandanglah sang ahli – ikuti sang ahli – berjalan bersama sang ahli – kenali sang ahli -jadilah sang ahli ”.

Berbeda dengan para Hacker, para Cracker sibuk untuk memuaskan diri mereka dengan aktivitas Cracking, mulai dari membobol komputer, membobol password, menebarkan virus untuk tujuan merugikan orang lain, hingga mengakali telepon (Phreaking). Para Hacker menyebut Cracker adalah orang malas yang tidak bertanggung jawab. Jadi, sangat tidak adil radanya jika kita tetap menganggap bahwa Hacker itu jahat dan menakutkan karena sangat jelas dengan penjelasan di atas bahwa Hacker itu bersifat membangun sedangkan Cracker bersifat membongkar.

Apakah sobat-sobat ingin menjadi seorang Hacker sejati? Tetapi menganggap bahwa untuk menjadi seorang Hacker itu sulit, harus mengerti bahasa pemrograman ? Jika sobat-sobat memiliki niat belajar sungguh-sungguh dan giat maka tidak ada kata sulit bagi sobat-sobat. Untuk menjadi seorang Hacker anda harus menguasai beberapa bahasa pemrograman dan tentu saja sikap-sikap yang bisa membuat anda diterima di lingkungan para Hacker. Biasanya calon Hacker memulai dengan belajar bahasa [Python] karena bahasa ini tergolong bahasa pemrograman yang termudah. Bahasan mengenai bahasa ini bisa anda lihat di www.python.org. Setelah itu anda juga harus menguasai [java] yang sedikit lebih sulit akan tetapi menghasilkan kode yang lebih cepat dari Python, [C], [C++] yang menjadi inti dari UNIX, dan [Perl] (www.perl.com ) serta [LISP] untuk tingkat lanjut.

Setelah menguasai semua kemampuan dasar diatas, calon Hacker disarankan untuk membuka salah sati versi UNIX open-source atau mempelajari LINUX, membaca kodenya, memodifikasi dan menjalankannya kembali. Jika mengalami kesulitan dalam mempelajarinya, disarankan untuk berkomunikasi dengan club pengguna Linux [ www.linpeople.org].

Seorang Hacker selalu bahu-membahu dalam menyelesaikan sebuah masalah dan membangun sesuatu. Tetapi sangat di sayangkan, kehidupan mereka yang menghabiskan 90% waktunya untuk aktivitas Hacking. Kalau memang benar-benar ingin jadi Hacker, jadilah Hacker yang baik dengan memanfaatkan Teknologi Informasi untuk mengembangkan da’wah Islam.

Etika Hacker

a. Akses ke komputer-komputer – dan segala sesuatu yang berpotensi untuk mengajarmu mengenai dunia ini haruslah bebas dan total. Semua informasi haruslah tersedia secara bebas / cuma-cuma.

b. Jangan percaya otoriter/kemapanan – dukung desentralisasi.

c. Hackers haruslah dinilai berdasarkan kemampuan hackingnya – bukannya berdasar kriteria seperti derajat, umur, ras, atau posisi. Anda bisa berkarya seni dan keindahan melalui komputer. Komputer dapat merubah hidupmu menuju kelebih baikan.

Sedangkan dalam prakteknya, Etika Hacker diatas (prinsip) dipraktekkan dengan mengikuti kode etik:

d. Jangan merusak sistem manapun secara sengaja. (rmrf hard disk, crash, overflow, dll. Mengubah tampilan index.html sebuah website sah-sah saja asalkan file aslinya disimpan di sistem yang sama dan bisa diakses oleh administrator.)

e. Jangan mengubah file-file sistem selain yang diperlukan untuk mengamankan identitas anda.

f. Jangan meninggalkan nama asli anda (maupun orang lain), handle asli, maupun nomor telepon asli di sistem apapun yang anda akses secara ilegal. Mereka bisa dan akan melacak anda dari handle anda.

g. Berhati-hatilah dalam berbagi informasi sensitif. Pemerintah akan menjadi semakin pintar. Secara umum, jika anda tidak mengenal siapa sebenarnya lawan bicara/chatmu, berhati-hatilah!

h. Jangan memulai dengan mentargetkan komputer-komputer milik pemerintah. Ya, ada banyak sistem milik pemerintah yang cukup aman untuk di-hack, namun resikonya lebih besar dari keuntungannya. Ingat, pemerintah punya dana yang tak terbatas dibanding dengan ISP/Perusahaan yang objektifnya adalah untuk mencari profit.

b. Jangan percaya otoriter/kemapanan – dukung desentralisasi.

c. Hackers haruslah dinilai berdasarkan kemampuan hackingnya – bukannya berdasar kriteria seperti derajat, umur, ras, atau posisi. Anda bisa berkarya seni dan keindahan melalui komputer. Komputer dapat merubah hidupmu menuju kelebih baikan.

Sedangkan dalam prakteknya, Etika Hacker diatas (prinsip) dipraktekkan dengan mengikuti kode etik:

d. Jangan merusak sistem manapun secara sengaja. (rmrf hard disk, crash, overflow, dll. Mengubah tampilan index.html sebuah website sah-sah saja asalkan file aslinya disimpan di sistem yang sama dan bisa diakses oleh administrator.)

e. Jangan mengubah file-file sistem selain yang diperlukan untuk mengamankan identitas anda.

f. Jangan meninggalkan nama asli anda (maupun orang lain), handle asli, maupun nomor telepon asli di sistem apapun yang anda akses secara ilegal. Mereka bisa dan akan melacak anda dari handle anda.

g. Berhati-hatilah dalam berbagi informasi sensitif. Pemerintah akan menjadi semakin pintar. Secara umum, jika anda tidak mengenal siapa sebenarnya lawan bicara/chatmu, berhati-hatilah!

h. Jangan memulai dengan mentargetkan komputer-komputer milik pemerintah. Ya, ada banyak sistem milik pemerintah yang cukup aman untuk di-hack, namun resikonya lebih besar dari keuntungannya. Ingat, pemerintah punya dana yang tak terbatas dibanding dengan ISP/Perusahaan yang objektifnya adalah untuk mencari profit.

Tingkatan-Tingkatan Dalam Hacker

Elite :

Dikenal sebagai 3l33t, 3l337, 31337 atau kombinasi dari itu; merupakan ujung tombak industri keamanan jaringan. Mereka sangat mengerti sistem operasi luar dalam, sanggup mengkonfigurasi & menyambungkan jaringan secara global. Sanggup melakukan pemrogramman setiap harinya. Sebuah anugrah yang sangat alami, mereka biasanya effisien & trampil menggunakan pengetahuannya dengan tepat. Mereka seperti siluman dapat memasuki sistem tanpa di ketahui, walaupun mereka tidak akan menghancurkan data-data. Karena mereka selalu mengikuti peraturan yang ada.

Semi Elite:

Hacker ini biasanya lebih muda daripada Elite. Mereka juga mempunyai kemampuan & pengetahuan luas tentang komputer. Mereka mengerti tentang sistem operasi (termasuk lubangnya). Biasanya dilengkapi dengan sejumlah kecil program cukup untuk mengubah program eksploit. Banyak serangan yang dipublikasi dilakukan oleh Hacker kaliber ini, sialnya oleh para Elite mereka sering kali di kategorikan Lamer.

Developed Kiddie:

Sebutan ini terutama karena umur kelompok ini masih muda (ABG) & masih sekolah. Mereka membaca tentang metoda hacking & caranya di berbagai kesempatan. Mereka mencoba berbagai sistem sampai akhirnya berhasil & memproklamirkan kemenangan ke lainnya. Umumnya mereka masih menggunakan Grafik UserInterface (GUI) & baru belajar basic dari UNIX, tanpa mampu menemukan lubang kelemahan baru di sistem operasi.

Script Kiddie:

Seperti developed kiddie, Script Kiddie biasanya melakukan aktifitas di atas. Seperti juga Lamers, mereka hanya mempunyai pengetahuan teknis networking yang sangat minimal. Biasanya tidak lepas dari GUI. Hacking dilakukan menggunakan trojan untuk menakuti & menyusahkan hidup sebagian pengguna Internet.

Lamer:

Mereka adalah orang tanpa pengalaman & pengetahuan yang ingin menjadi Hacker (wanna-be Hacker). Mereka biasanya membaca atau mendengar tentang Hacker & ingin seperti itu. Penggunaan komputer mereka terutama untuk main game, IRC, tukar menukar software prirate, mencuri kartu kredit. Biasanya melakukan hacking menggunakan software trojan, nuke & DoS. Biasanya menyombongkan diri melalui IRC channel dsb. Karena banyak kekurangannya untuk mencapai elite, dalam perkembangannya mereka hanya akan sampai level developed kiddie atau script kiddie saja.

Hacking Scene di Indonesia

Pada era 80-an hingga 1994, lahirlah para Hacker Indonesia yang boleh dibilang masih “ASLI”. Pada umumnya mereka lahir secara otodidak dan secara kebetulan memiliki akses jaringan. Biasanya terdiri dari para pegawai perusahaan-perusahaan besar atau instansi-instansi pemerintah. Mereka ini terdiri dari orang-orang yang berkecimpung di bidang UNIX, VAX/VMS, dan tentu saja ahli jaringan.

Ketika Internet mulai marak di Indonesia, mulailah masyarakat begitu antusias mempelajari komputer terutama network security. Jika dulunya tidak ada aktivitas yang bersifat merusak, kini perlahan hal itu mulai berubah. Remaja-remaja ABG mulai “berterbangan” di Internet, mencari tutorial-tutorial baru, mencari pengetahuan-pengetahuan komputer yang tidak mereka dapatkan di sekolah. Mereka menjadi semakin pintar, bahkan melebihi guru-guru di sekolah mereka.

Ketika Internet mulai marak di Indonesia, mulailah masyarakat begitu antusias mempelajari komputer terutama network security. Jika dulunya tidak ada aktivitas yang bersifat merusak, kini perlahan hal itu mulai berubah. Remaja-remaja ABG mulai “berterbangan” di Internet, mencari tutorial-tutorial baru, mencari pengetahuan-pengetahuan komputer yang tidak mereka dapatkan di sekolah. Mereka menjadi semakin pintar, bahkan melebihi guru-guru di sekolah mereka.

Namun layaknya seorang ABG, sebagian besar dari mereka jiwanya masih labil. Pengetahuan mereka masih sangat minim dan memiliki semangat tinggi untuk merusak. Mereka masih belum mengerti arti “Hack” yang sebenarnya. Mereka dengan sombong dan tidak tau malu menyebut diri mereka Hacker hanya karena berhasil mengakali Billing, menjalankan email BOMB, menjalankan exploit-exploit. Padahal mereka sama sekali tidak tau bagaimana tool yang mereka gunakan itu sendiri bekerja. Mereka tidak mengenal sang system, namun dengan sombong mereka menyebut dirinya Hacker. Tanpa tau apa itu TCP/IP, namun dengan banga menyebut dirinya Hacker. Padahal para Hacker sejati Indonesia yang kemampuannya sudah setara dengan para wizard di Amerika dengan tegas menolak dirinya disebut Hacker lantaran masih selalu merasa ilmu yang dimilikinya belum cukup. Yeah, inilah Hacking Scene (pangung perhackingan) di Indonesia yang cukup menyedihkan ^_^ namun bisa juga diangap wajar dan manusiawi

Akan tetapi tidak semua dari mereka yang hanya bermulut besar. Tentu saja pasti ada diantaranya yang benar-benar memiliki kemampuan walaupun jumlahnya sedikit. Mereka yang sedikit ini kemudian banyak yang mengadakan pertemuan-pertemuan baik secara sengaja maupun tidak sengaja. Mereka tetap berexplorasi dan mencari pengetahuan, beraktivitas seperti biasa di lingkungannya tanpa menimbulkan kecurigaan atau prasangka dari masyarakat sekitarnya.

Dari pertemuan-pertemuan yang dilakukan, mulailah bermunculan organisasi-organisasi Hacker dan Cracker. Diantaranya yang cukup ternama ialah: Anti Hacker link (sudah tidak kedengaran lagi keberadaannya), Crack Sky (biasa juga dikenal sebagai Cracker Society, sebuah organisasi Underground yang berpusat di Surabaya), Kecoak Elektronik, ECHO, Jasakom Community, IndoHack, Secreet Colony, dan masih banyak lagi. Pada umumnya setiap daerah memiliki organisasi-organisasi sendiri dan nama organisasi disesuaikan dengan daerah asal mereka. Misalnya untuk komunitas Hacker Batam biasa menyebut dirinya Batam Hacker, untuk daerah malang biasa menyebut dirinya MalangHackerlink, dan lain sebagainya.

Aktivitas-aktivitas yang kini mereka lakukan cukup beragam. Pada umumnya ialah memoderasi forum-forum dan milis besar, menjadi OP di IRC-IRC Channel ternama, saling berbagi pengetahuan dengan menulis tutorial-tutorial, Artikel, Advisories seputar bugs-bugs baru beserta cara pencegahannya, mengadakan seminar-seminar tentang Network Security, menulis program open-source, serta melakukan berbagai aktivitas “Hack” sebagai sarana pemenuhan kebutuhan untuk berexplorasi.

Pada umumnya para Hacker peka terhadap keadaan lingkungannya. Anggapan bahwa mereka adalah orang-orang yang individualis dan egois tampaknya harus segera dihapuskan. Hal ini telah lama terbukti, anda bisa menyaksikan sendiri bagaimana pertarungan para Hacker Indonesia dengan Hacker-Hacker Malaysia saat negara itu ingin merampas Ambalat dari Indonesia atau perseteruan Hacker Indonesia melawan Hacker-Hacker dari Australia saat mereka mengusik Indonesia. Inilah cara berbeda para Hacker dalam mempertahankan negaranya, bukan dengan senjata, bukan dengan kekerasan, namun dengan ilmu pengetahuan.

nGeHack SeRVEr wArneT yANG NyeBElin

Hack server tanpa sofware

Posted on 17.34 by Dian_emon

keNapa seH nyari² proGram untuk haCk billing di warnet??? kaLo mau bayaR muRah, ya main interNetnya jangan Lama².he,he, tapi kaLo emang bener² buTuh koneksi internet sedangkan dirumah kita ga ada, ataupun uang kiTa yang pas²an. Semoga cara ini bisa membantu, tanpa software Lho!!!! Tapi pake biaya, dikit doank!!!! (Dosa & Resiko ditanggung peLaku).Sebenernya saya udah pernah baCa artikeL kayak gini (sekitar 7buLan lalu), tapi saya lupa dari mana & pada saat saya baCa, saya tidak pernah mempraktekannya hingga suatu saat saya mencobanya (sekitar 2minggu sebelum saya buaT tuLisan ini). daLam proses pe-ngerjain yang pernah saya coba, biLLing yang dipake oleh warnet adalah Billing Explorer.

Tu de Poin aja, jadi caranya adaLah seperti ini :

- Baca doa & mintalah ampun atas perbuatan yang akan anda lakukan.

- Pergilah ke Warnet sasaRan. Lalu masuk, jangan Lupa pintunya dibuka terlebih dahuLu :D

- Login lah seperti biasa pada Billing Explorer.

- Nikmatilah internet selama beberapa menit (biar ga terlalu mahaL bayarnya)

- Jangan di Stop Billingnya, taPi cabutLah kabeL jaringan yang terhubung ke CPU (biasanya Warnet itu pake kabeL UTP yang seperti kaBeL telepon, yang disampingnya ada lampu keciL keLap-keLip)

- Supaya ga ketahuan, beraksi lah sambil memasukkan Flashdisk ke sLot USB dekat kabeL tersebut tertancap.

- seteLah kabeL jaringan tercabut, pergiLah ke Operator warnet dan bilang kaLo kompuTer no.sekian udah seLesai (dan biasanya sang Operator akan men-Stop billing melalui komputer yang ia miliki :P )

- Lalu, baYarlah sesuai tarif (jangan nguTang meLuLu)

- Setelah membayar, berpura-puralah ada barang yang tertinggal atau bisa juga berpura-pura mau ke toilet.

- Lalu pergiLah ke komputer no.sekian tadi, coLokkan kembaLi kaBeL jaringan yang tadi di lepas & Browsinglah sesuka hati.

- kaLo udah puas, Stop lah billing di komputer tersebut (ga di stop juga ga pa² seh).

- Lalu keluarlah dari Warnet dengan waJah tak bersaLah (InsyaAllah saNg operator tidak akan meminta uang sepeser pun kepada anda karena di biLLing server tidak ada tagihan yang harus kita bayar :D

- guNakan waJah beGo (kLo bisa idiot) dari awaL anda masuk Warnet tersebut dan jangan melakukan sesuatu yang mencurigakan.

- Baca keadaan di sekitar, pe-kerjain ini akan lebih muLus biLa warnet daLam keadaan sedang² saja (tidak penuh, tidak puLa sepi)

- warNet yg paling mudah untuk melakukan pe-kerjain ini adalah Warnet dengan kapasitas tampung besar (minimal 15PC) dengan seKat² di antara Komputer²nya.

- pe-Kerjain ini juGa akan lebih muLus jika sang Operator Warnet tidak hafaL dengan waJah anda (untuk itu gantilah waJah aNda setiap kaLi pergi ke Warnet :))

- Berdoalah semoga Operator Warnet tidak mengetahui apa yg anda lakukan kepada Warnetnya.

- jikalau berhasiL, berilah comment pada saya & jangan Sering² menggunakan kejahatan ini. Karena Sang Operator pasti akan haFaL & curiGa dengan anda. :-?

- guNakan waJah jenius & akrab, sehingga tidak ada user yang berani melakukan hal ini.

- perhatikan selalu program Billing Explorer yg ada di server & bandingkan dengan user yang ada pada setiap komputer jika ada user yang baru masuk/keluar.

- perhatikan uSer baik² apabila ada barang² nya yang tertinggaL.

- Akrablah dengan setiap user yang datang. Minimal SKSD lah (Sok Kenal Sok Deket).

- Jangan terLaLu serius Chat & Buka FS (apalagi nonton bokeF)...

- IngaT pesan Bang Napi: "Kejahatan terjadi bukan karena ada niat pelakunya, tapi juga karena ada kesempatan. Waspadalah!!! Waspadalah!!!"

SELAMAT MENCOBA!!!

Sabtu, 20 November 2010

hAcKEr biLLing eXploRer di wARNET

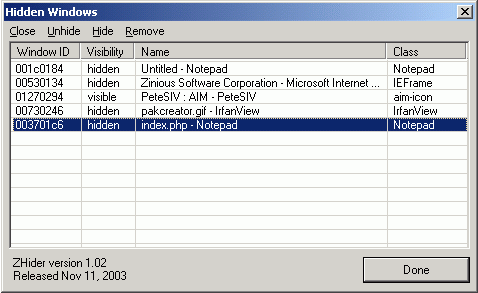

BUka aPLikaSI zHIDER.EXE dOWNLOAD(http://www.softpedia.com/dyn-postdownload.php?p=49937&t=4&i=1)

SeTELAh buka Zhdier baCA ReADME - nOTEBOOK BIar tAU MeNGUNAKAN AplikAsi zHIDER..

Kalo uDAh mENgerti zHIDER BillinG Explorer stop..

tEkan ctrl alt + z

billing akan ilang tapi muncul lagi..

dsini brusaha buat buka smadav anti virus lokal..

buka tools-procces manager cari client..

klik kanan action kill..

billing sudah ke laut..

SeTELAh buka Zhdier baCA ReADME - nOTEBOOK BIar tAU MeNGUNAKAN AplikAsi zHIDER..

Kalo uDAh mENgerti zHIDER BillinG Explorer stop..

tEkan ctrl alt + z

billing akan ilang tapi muncul lagi..

dsini brusaha buat buka smadav anti virus lokal..

buka tools-procces manager cari client..

klik kanan action kill..

billing sudah ke laut..

klo udah selesai restart ajha komputer,yaa...

billing muncul lgie dah...

billing muncul lgie dah...

WARNING....

JGN SAMPE LO KTAWAN MA SERVER(PENJAGA WARNET)

,ET NYOBA JHA DUAH...^^

HAck fACebook bAGI PeNGUNAAN sALah....

Copy AJHA LiNK NUe......

http://gigabytedownloads.com/search/Hack+Facebook+Password

TrUS cOBA AJHA 1 1.......

IngAT Jgn mEmpRgunakAN UnTuk yANG TidAK BenaR...

^^

S'LaMAt mNcOBA....

Hack Char Point Blank

DoWnloAD AJHA d'siniE...

SLAhin pc Lo2 Padha OKcEY....^^

- http://gigabytedownloads.com/search/hack+char+pointblank

- http://www.friendlyduck.com/AF_TA/rel/index.cfm?RST=UNF&TAD=421965&dl=am

SLAhin pc Lo2 Padha OKcEY....^^

Hack Char Point Blank

1. Download Keylogger buatan Iwansoft cari saja di google

2. Beli lah yang PRO atau berbayar lalu taruh di computer yang ingin di targetkan

3. Setiap orang yang Ganti Password pastinya akan ketahuan password dan ID nya

4. Selesai dech Hack Char Point Blank

Kalau sudah tahu cara Hack char Point blank pastinya akan dapet menagkal hack char point blank dah ya sob mau main Point blank lagi xixixixi…

Read more: http://septian-gusonela.blogspot.com/2010/04/hack-char-point-blank.html#ixzz15tELSDtw

2. Beli lah yang PRO atau berbayar lalu taruh di computer yang ingin di targetkan

3. Setiap orang yang Ganti Password pastinya akan ketahuan password dan ID nya

4. Selesai dech Hack Char Point Blank

Kalau sudah tahu cara Hack char Point blank pastinya akan dapet menagkal hack char point blank dah ya sob mau main Point blank lagi xixixixi…

Read more: http://septian-gusonela.blogspot.com/2010/04/hack-char-point-blank.html#ixzz15tELSDtw

hAckErs billING ExPLORER MeNGUNAKAN zHideR

This application is a tiny and easy-to-use utility that can instantly hide windows (programs) with a quick keystroke

ZHider is a tiny and easy-to-use utility that can instantly hide windows (programs) with a quick keystroke. Windows are hidden completely from view and from the task bar without a trace. The application provides features ranging from removing annoying, clutter windows (holding secret messages for yourself that you don't want to save or close, protecting privacy if someone wanders by, and yes -- even hiding windows from employers. Vie.

The application provides features ranging from removing annoying, clutter windows (holding secret messages for yourself that you don't want to save or close, protecting privacy if someone wanders by, and yes -- even hiding windows from employers. Vie. [Softpedia]

hAcKEr biLLing eXploRer

PERTAMA – TAMA SAYA INGIN MEMBERI TAHU BAHWA INI HANYA SEMATA – MATA HANYA UNTUK KEPENTINGAN ILMIAH SAJA JADI DIBUTUHKAN HATI NURANI ANDA.

Untuk mencoba artikel ini, anda bisa mendownload program billing explorer demo di situs http://www.billingexplorer.com/ - Server Side - Client Side

Saya asumsikan bahwa anda sudah mendowload dan menginstall di lokal komputer. Kali ini kita coba dilokal terlebih dahulu, sebelum kita pergi ke warnet untuk melakukan percobaan artikel ini

Pengiriman data dari Client keserver biasanya diawali dengan kata kunci:

XX2

sedangkan pengiriman data dari Server ke client selalu diawali dengan kata kunci :

YA6

Nah pasti diantara pembaca bertanya2, gimana caranya mendapatkan nilai2 tersebut?..bingung kan?….sebetulnya sih gampang aja, kita gunakan program paket sniffer untuk melihat paket data yang masuk dan paket data yang keluar. kalo mau coba-coba bisa menggunakan program ‘ether detect packet sniffer’ di www.etherdetect.com

ok, kita balik lagi ke pembahasan kita….. ada beberapa perintah yang dikirim oleh client ke server, seperti:

Client Command —————— $ablock$ $ablock2$ $act$ $ajblock$ $cekc$ $cektime$ $con$ $con1$ $con1dis$ $data$ $dina2$ $gpass$ $group$ $hblock$ $infod_0$ $infod_1$ $infod2$ $infod3$ $infod32$ $infod4$ $infouser$ $member$ $movecek$ $okmove2$ $paket$ $passA$ $pelajar$ $personal$ $rental$ $ruser$ $ruserh$ $send$ $sendcc$ $okmove1$ $tutup$

perintah-perintah tersebut saya dapatkan berdasarkan hasil decompiler program dengan menggunakan software vbLite & W32Dasm.

Setelah kita mengetahui beberapa perintah diatas, kita bisa mencoba langsung dengan menggunakan perintah-perintah tersebut.

kita gunakan komponen winsock untuk melakukan koneksi ke server, biasanya program B-Exp menggunakan port 1500 (default) jadi kita bisa menuliskan syntax berikut:

Winsock1.Connect “192.168.0.1″,1500

artinya kita akan melakukan koneksi ke 192.168.0.1 dengan port 1500. setelah anda berhasil terhubung keserver yang anda harus lakukan adalah mengirim inisialisasi paket data, agar program tersebut menerima permintaan kita. adapun data yang dikirim adalah:

XX2$dina2$$$

diisi dengan pc yang akan kita gunakan sebagai inisialisasi koneksi. contoh:

Winsock1.sendData “XX2$dina2$1$budak baonk$”

(artinya: kita melakukan koneksi sebagai komputer no 1 dengan nama budak baonk) kalo pengiriman data berhasil, maka program B-Exp server akan mengirimkan data “YA6$/connn$” yang artinya kita sudah terkoneksi ke billing dan program billing sudah siap menerima perintah2 yang dilakukan oleh program client.

Selanjutnya untuk memulai perhitungan billing kita bisa menggunakan dengan perintah: XX2$con$2

Winsock1.SendData “XX2$con$1″

Perintah diatas juga bisa digunakan untuk mereset durasi/lama penggunaan billing. jadi kalo anda udah pake selama 10 jam bisa balik lagi ke 0 jam dengan perintah tersebut

Nah selanjutnya untuk memberhentikan penggunaan billing kita bisa lakukan dengan mengirim perintah: XX2$web2$1$Hacker

Winsock1.SenData “XX2$web2$1$budak baong”

perintah diatas bertujuan untuk menghentikan penghitungan billing pada no Pc 1 dengan nama budak baong. jadi kita bisa menghentikan selain pc yg kita pake, dengan merubah no pc.

gampang kan, so….kalian bisa coba-coba dengan perintah-perintah lainnya…kalo masih tetep bingung cara bikin programnya….hmm.mm…..jangan khawatir aku dah bikin programnya, jadi tinggal pake aja coy…

Download Sock B-Exp flooder : http://www.vbbego.com/files/billEX.rar

—-

Cara Kedua

Untuk artikel selanjutnya penulis akan mencoba kembali memperlihatkan bagaimana menggunakan Billing Explorer Client dengan login Admin.

Biasanya untuk login dengn jenis admin perhitungan billing otomatis tidak berjalan (disable) untuk memulainya anda harus mendownload terlebih dahulu tool yang sudah dibuat:

Download hack-Bexp : http://www.vbbego.com/files/hackbillEX.rar

Setelah selesai download toolsnya, kita bisa langsung mencobanya. ada beberapa langkah yang harus anda ikuti:

Anda login terlebih dahulu ke program billing spt biasa, dengan memilih jenis personal dengan nama login “baong”

Setelah login maka secara otomatis program billing akan bekerja seperti biasa untuk menghitung lama penggunaan internet. Selanjutnya kita bisa jalankan tools yang tadi kita download untuk memulai melihat-lihat ada apa dibalik program B-Exp (billing explorer).

Secara otomatis program akan mencari apakah program billing berjalan di komputer atau tidak, dengan mencari caption id “????A?|A?” , apabila tidak ada maka program akan langsung keluar dan proses akan berhenti.

Apabila program billing ditemukan maka, program tersebut akan merubah parrent dari program billing explorer ke program “Hack B-Exp”,program billing sekarang sudah terperangkap didalam “hack b-exp” selain itu anda bisa lihat daftar HWND ID yang terdapat pada listbox, dimana kita bisa menampilkan objek-objek yang tersembunyi.

Biasanya kalo kita mengklik tombol Admin maka program Billing menyuruh kita memasukan password, tapi jangan khawatir…itu sangat mudah untuk dilewati. ada yg tau gimana caranya……..pasti belum donk….

nah untuk masuk ke menu setting admin yang perlu kita lakukan adalah mencari kata #root:Administrator pada daftar handle windows.

ya kalo udah gini terserah anda, mau login gratis tinggal klik tombol Login, atau merubah setting lainnya ya bebas aja. Jadi silahkan coba klik item-item yang ada pada daftar handle window dan lihat apa yang tersembunyi di program billing tersebut.

Ternyata tidak sulit juga kan, kenapa demikian……he…he… semua ini disebabkan pembutan setting dan login digabungkan dalam satu form dengan hanya memainkan properti VISIBLE…dan ini membuat mudah untuk ditampilkan kembali.

Mudah-mudahan artikel ini dapat mejadi bekal anda dalam membuat program, dan mengambil sedikit pelajaran sehingga tidak terjadi di setiap program yang kita buat.

Untuk mencoba artikel ini, anda bisa mendownload program billing explorer demo di situs http://www.billingexplorer.com/ - Server Side - Client Side

Saya asumsikan bahwa anda sudah mendowload dan menginstall di lokal komputer. Kali ini kita coba dilokal terlebih dahulu, sebelum kita pergi ke warnet untuk melakukan percobaan artikel ini

Pengiriman data dari Client keserver biasanya diawali dengan kata kunci:

XX2

sedangkan pengiriman data dari Server ke client selalu diawali dengan kata kunci :

YA6

Nah pasti diantara pembaca bertanya2, gimana caranya mendapatkan nilai2 tersebut?..bingung kan?….sebetulnya sih gampang aja, kita gunakan program paket sniffer untuk melihat paket data yang masuk dan paket data yang keluar. kalo mau coba-coba bisa menggunakan program ‘ether detect packet sniffer’ di www.etherdetect.com

ok, kita balik lagi ke pembahasan kita….. ada beberapa perintah yang dikirim oleh client ke server, seperti:

Client Command —————— $ablock$ $ablock2$ $act$ $ajblock$ $cekc$ $cektime$ $con$ $con1$ $con1dis$ $data$ $dina2$ $gpass$ $group$ $hblock$ $infod_0$ $infod_1$ $infod2$ $infod3$ $infod32$ $infod4$ $infouser$ $member$ $movecek$ $okmove2$ $paket$ $passA$ $pelajar$ $personal$ $rental$ $ruser$ $ruserh$ $send$ $sendcc$ $okmove1$ $tutup$

perintah-perintah tersebut saya dapatkan berdasarkan hasil decompiler program dengan menggunakan software vbLite & W32Dasm.

Setelah kita mengetahui beberapa perintah diatas, kita bisa mencoba langsung dengan menggunakan perintah-perintah tersebut.

kita gunakan komponen winsock untuk melakukan koneksi ke server, biasanya program B-Exp menggunakan port 1500 (default) jadi kita bisa menuliskan syntax berikut:

Winsock1.Connect “192.168.0.1″,1500

artinya kita akan melakukan koneksi ke 192.168.0.1 dengan port 1500. setelah anda berhasil terhubung keserver yang anda harus lakukan adalah mengirim inisialisasi paket data, agar program tersebut menerima permintaan kita. adapun data yang dikirim adalah:

XX2$dina2$$$

diisi dengan pc yang akan kita gunakan sebagai inisialisasi koneksi. contoh:

Winsock1.sendData “XX2$dina2$1$budak baonk$”

(artinya: kita melakukan koneksi sebagai komputer no 1 dengan nama budak baonk) kalo pengiriman data berhasil, maka program B-Exp server akan mengirimkan data “YA6$/connn$” yang artinya kita sudah terkoneksi ke billing dan program billing sudah siap menerima perintah2 yang dilakukan oleh program client.

Selanjutnya untuk memulai perhitungan billing kita bisa menggunakan dengan perintah: XX2$con$2

Winsock1.SendData “XX2$con$1″

Perintah diatas juga bisa digunakan untuk mereset durasi/lama penggunaan billing. jadi kalo anda udah pake selama 10 jam bisa balik lagi ke 0 jam dengan perintah tersebut

Nah selanjutnya untuk memberhentikan penggunaan billing kita bisa lakukan dengan mengirim perintah: XX2$web2$1$Hacker

Winsock1.SenData “XX2$web2$1$budak baong”

perintah diatas bertujuan untuk menghentikan penghitungan billing pada no Pc 1 dengan nama budak baong. jadi kita bisa menghentikan selain pc yg kita pake, dengan merubah no pc.

gampang kan, so….kalian bisa coba-coba dengan perintah-perintah lainnya…kalo masih tetep bingung cara bikin programnya….hmm.mm…..jangan khawatir aku dah bikin programnya, jadi tinggal pake aja coy…

Download Sock B-Exp flooder : http://www.vbbego.com/files/billEX.rar

—-

Cara Kedua

Untuk artikel selanjutnya penulis akan mencoba kembali memperlihatkan bagaimana menggunakan Billing Explorer Client dengan login Admin.

Biasanya untuk login dengn jenis admin perhitungan billing otomatis tidak berjalan (disable) untuk memulainya anda harus mendownload terlebih dahulu tool yang sudah dibuat:

Download hack-Bexp : http://www.vbbego.com/files/hackbillEX.rar

Setelah selesai download toolsnya, kita bisa langsung mencobanya. ada beberapa langkah yang harus anda ikuti:

Anda login terlebih dahulu ke program billing spt biasa, dengan memilih jenis personal dengan nama login “baong”

Setelah login maka secara otomatis program billing akan bekerja seperti biasa untuk menghitung lama penggunaan internet. Selanjutnya kita bisa jalankan tools yang tadi kita download untuk memulai melihat-lihat ada apa dibalik program B-Exp (billing explorer).

Secara otomatis program akan mencari apakah program billing berjalan di komputer atau tidak, dengan mencari caption id “????A?|A?” , apabila tidak ada maka program akan langsung keluar dan proses akan berhenti.

Apabila program billing ditemukan maka, program tersebut akan merubah parrent dari program billing explorer ke program “Hack B-Exp”,program billing sekarang sudah terperangkap didalam “hack b-exp” selain itu anda bisa lihat daftar HWND ID yang terdapat pada listbox, dimana kita bisa menampilkan objek-objek yang tersembunyi.

Biasanya kalo kita mengklik tombol Admin maka program Billing menyuruh kita memasukan password, tapi jangan khawatir…itu sangat mudah untuk dilewati. ada yg tau gimana caranya……..pasti belum donk….

nah untuk masuk ke menu setting admin yang perlu kita lakukan adalah mencari kata #root:Administrator pada daftar handle windows.

ya kalo udah gini terserah anda, mau login gratis tinggal klik tombol Login, atau merubah setting lainnya ya bebas aja. Jadi silahkan coba klik item-item yang ada pada daftar handle window dan lihat apa yang tersembunyi di program billing tersebut.

Ternyata tidak sulit juga kan, kenapa demikian……he…he… semua ini disebabkan pembutan setting dan login digabungkan dalam satu form dengan hanya memainkan properti VISIBLE…dan ini membuat mudah untuk ditampilkan kembali.

Mudah-mudahan artikel ini dapat mejadi bekal anda dalam membuat program, dan mengambil sedikit pelajaran sehingga tidak terjadi di setiap program yang kita buat.

Langganan:

Postingan (Atom)